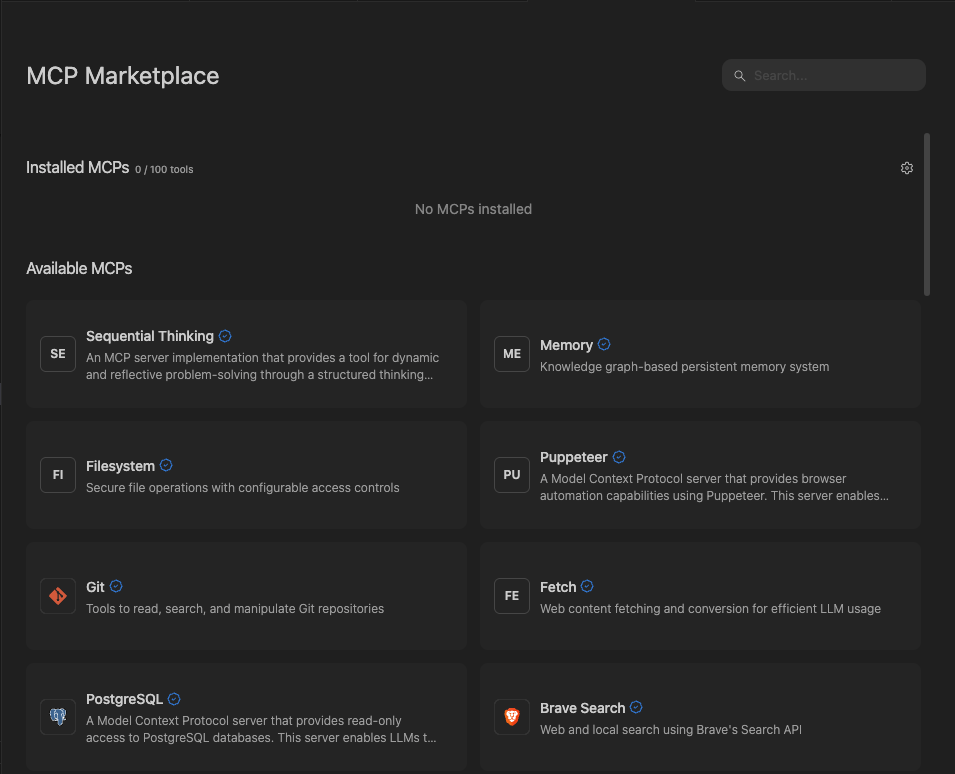

Adăugarea unui nou MCP

MCPs din meniul din dreapta sus al panoului Cascade sau din

secțiunea Windsurf Settings > Cascade > MCP Servers.

Dacă nu găsiți MCP-ul dorit, îl puteți adăuga manual editând direct fișierul mcp_config.json.

MCP-urile oficiale vor apărea cu o bifă albastră, indicând faptul că sunt create de compania serviciului părinte.

Când faceți clic pe un MCP, apăsați pur și simplu pe Install pentru a expune serverul și instrumentele sale către Cascade.

Windsurf suportă trei tipuri de transport pentru serverele MCP:

stdio, Streamable HTTP și SSE.

Windsurf suportă, de asemenea, OAuth pentru fiecare tip de transport.

Pentru serverele http, URL-ul ar trebui să corespundă endpoint-ului și să arate similar cu https://<your-server-url>/mcp.

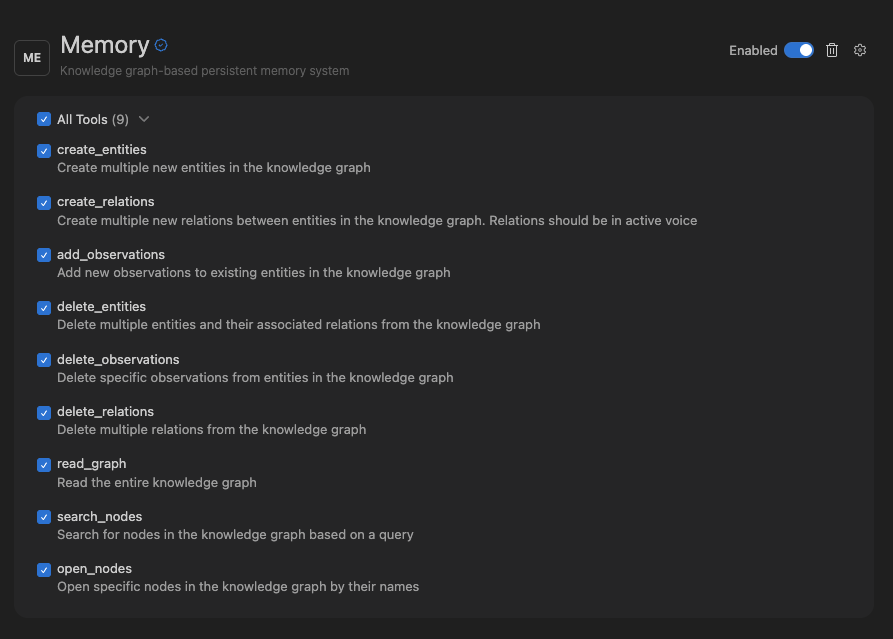

Configurarea instrumentelor MCP

MCPs din meniul din colțul din dreapta sus al panoului Cascade și apoi fă clic pe MCP-ul dorit.

mcp_config.json

~/.codeium/windsurf/mcp_config.json este un fișier JSON care conține o listă de servere la care Cascade se poate conecta.

Iată un exemplu de configurație, care definește un singur server pentru GitHub:

Exemple populare de servere MCP

mcp_config.json.

GitHub

Administrare de repository-uri, operațiuni cu fișiere și integrare cu GitHub API.

GitHub

Administrare de repository-uri, operațiuni cu fișiere și integrare cu GitHub API.

Slack

Administrarea canalelor și capabilități de mesagerie pentru workspace-urile Slack.

Slack

Administrarea canalelor și capabilități de mesagerie pentru workspace-urile Slack.

- Creați o Slack App pe api.slack.com/apps

- Adăugați scope-urile OAuth necesare (de ex.,

channels:read,chat:write,users:read) - Instalați aplicația în workspace și copiați Bot User OAuth Token

PostgreSQL

Acces read-only la baza de date cu capabilități de inspectare a schemei.

PostgreSQL

Acces read-only la baza de date cu capabilități de inspectare a schemei.

Filesystem

Operațiuni sigure pe fișiere, cu controale de acces configurabile.

Filesystem

Operațiuni sigure pe fișiere, cu controale de acces configurabile.

Brave Search

Căutare web și locală folosind Brave Search API.

Brave Search

Căutare web și locală folosind Brave Search API.

Memory

Sistem de memorie persistentă bazat pe knowledge graph.

Memory

Sistem de memorie persistentă bazat pe knowledge graph.

MCP-uri HTTP la distanță

serverUrl sau url.

Iată un exemplu de configurație pentru un server HTTP:

Interpolare configurație

~/.codeium/windsurf/mcp_config.json gestionează interpolarea

variabilelor de mediu în aceste câmpuri: command, args, env, serverUrl, url și

headers.

Iată un exemplu de configurație care folosește o variabilă de mediu AUTH_TOKEN

în headers.

Setări de administrare (Teams & Enterprises)

Setări MCP pentru echipă

mcp_config.json al utilizatorului.Cum funcționează potrivirea serverului

- Potrivire pe întregul șir: Toate tiparele sunt ancorate automat (încadrate cu

^(?:pattern)$) pentru a preveni potrivirile parțiale - Câmpul Command: Trebuie să se potrivească exact sau conform tiparului tău regex

- Tabloul Arguments: Fiecare argument este verificat individual față de tiparul corespunzător

- Lungimea tabloului: Numărul de argumente trebuie să se potrivească exact între lista de permisiuni și configurația utilizatorului

- Caractere speciale: Caractere precum

$,.,[,],(,)au semnificație specială în regex și trebuie escape‑uite cu\dacă vrei potrivire literală

Opțiuni de configurare

Opțiunea 1: Implicit din Plugin Store (Recomandat)

Lăsați câmpul Server Config (JSON) necompletat pentru a folosi configurația implicită din Windsurf MCP Plugin Store.

Opțiunea 1: Implicit din Plugin Store (Recomandat)

Lăsați câmpul Server Config (JSON) necompletat pentru a folosi configurația implicită din Windsurf MCP Plugin Store.

- Server ID:

github-mcp-server - Server Config (JSON): (lăsați necompletat)

mcp_config.json):Opțiunea 2: Configurație identică

Furnizați configurația exactă pe care utilizatorii trebuie să o folosească. Utilizatorii trebuie să respecte întocmai această configurație.

Opțiunea 2: Configurație identică

Furnizați configurația exactă pe care utilizatorii trebuie să o folosească. Utilizatorii trebuie să respecte întocmai această configurație.

- Server ID:

github-mcp-server - Server Config (JSON):

mcp_config.json):command sau args va fi blocată. Secțiunea env poate avea valori diferite.Opțiunea 3: Modele regex flexibile

Utilizați modele regex pentru a permite variații în configurațiile utilizatorilor, menținând în același timp controalele de securitate.

Opțiunea 3: Modele regex flexibile

Utilizați modele regex pentru a permite variații în configurațiile utilizatorilor, menținând în același timp controalele de securitate.

- Server ID:

python-mcp-server - Server Config (JSON):

mcp_config.json):- Regexul

/.*\\.pycorespunde oricărei căi către un fișier Python, de tipul/home/user/my_server.py - Regexul

[0-9]+corespunde oricărui port numeric, precum8080sau3000 - Utilizatorii pot personaliza căile și porturile, în timp ce administratorii se asigură că sunt executate doar scripturi Python

Modele Regex comune

| Pattern | Potriviri | Exemplu |

|---|---|---|

.* | Orice șir | /home/user/script.py |

[0-9]+ | Orice număr | 8080, 3000 |

[a-zA-Z0-9_]+ | Alfanumeric + underscore | api_key_123 |

\\$HOME | Literal „$HOME” | $HOME (fără expandare) |

\\.py | Literal „.py” | script.py |

\\[cli\\] | Literal „[cli]” | mcp[cli] |

Note

Ghiduri de configurare pentru administratori

- Variabile de mediu: Secțiunea

envnu este supusă potrivirii cu regex și poate fi configurată liber de utilizatori - Instrumente dezactivate: Array-ul

disabledToolseste gestionat separat și nu intră în potrivirea pe baza listei albe - Sensibilitate la majuscule/minuscule: Toate potrivirile sunt sensibile la majuscule/minuscule

- Gestionarea erorilor: Modelele regex invalide vor fi înregistrate și vor duce la refuzarea accesului

- Testare: Testează cu atenție modelele regex — modele prea restrictive pot bloca scenarii de utilizare legitime

Depanare

- Verificați potrivirea exactă: Asigurați-vă că tiparul din lista de permise se potrivește exact cu configurația utilizatorului

- Verificați escaparea în regex: Caracterele speciale pot necesita escapare (de ex.,

\.pentru puncte „literal”) - Examinați logurile: Tiparele regex nevalide sunt înregistrate cu avertismente

- Testați tiparele: Folosiți un tester regex pentru a verifica dacă tiparele funcționează conform așteptărilor